Management | mi

Der Handlungsbedarf

wächst

Milchindustrie muss sich dem IT-Sicherheitsgesetz

schnellstmöglich widmen

Die fortschreitende Digitalisierung

der Wirtschaft und Gesellschaft

erzeugt nicht nur

erhebliche Nutzeneffekte,

sondern gleichzeitig auch wachsende Sicherheitsgefahren.

Darauf hat der Gesetzgeber

reagiert und 2015 das IT-Sicherheitsgesetz

(IT-SiG) beschlossen, das auch für die

Unternehmen der Ernährungsbranche gilt.

Das IT-SiG unterscheidet zwischen

den sogenannten KRITIS-Sektoren, also

Branchen mit einer für die Bevölkerung

Kritischen Infrastruktur. Dazu gehören

Energie, Wasser, Informations- und Kommunikationstechnologie,

Ernährung, Finanzdienstleistungen,

Transport und

Verkehr sowie Gesundheit. Diese Branchenbereiche

werden deshalb als kritisch

definiert, weil sie von hoher Bedeutung

für das Funktionieren des Gemeinwesens

sind und deren Ausfall oder Beeinträchtigung

Engpässe in der Versorgung oder erhebliche

Gefährdungen für die öffentliche

Sicherheit verursachen würden.

Anforderungen

des IT-SiG

Im Kern zielt das IT-SiG darauf ab, dass die

sogenannten KRITIS-Unternehmen ein Mindestniveau

an IT-Sicherheit nach dem Stand

der Technik einhalten. Die Kernanforderungen

des IT-SiG bestehen aus drei Punkten:

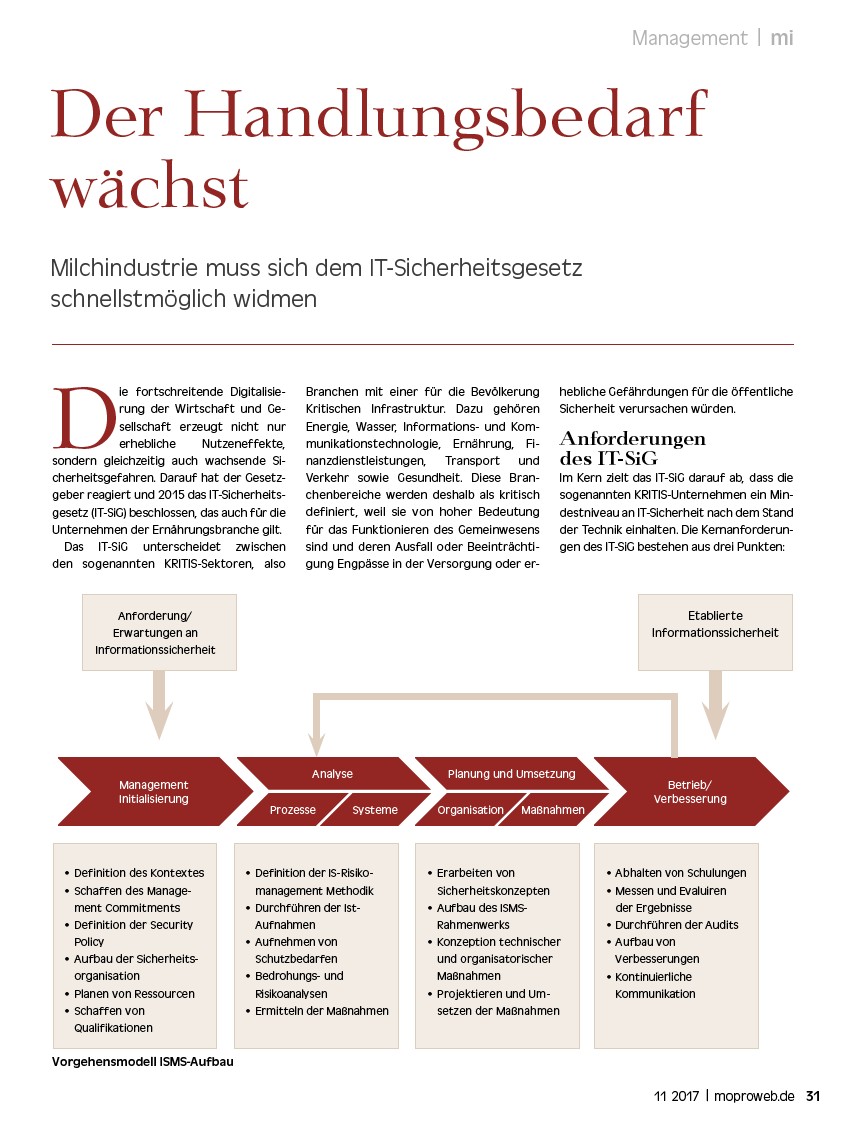

Management

Initialisierung

Betrieb/

Verbesserung

• Definition des Kontextes

• Schaffen des Management

Commitments

• Definition der Security

Policy

• Aufbau der Sicherheitsorganisation

• Planen von Ressourcen

• Schaffen von

Qualifikationen

• Definition der IS-Risikomanagement

Methodik

• Durchführen der Ist-

Aufnahmen

• Aufnehmen von

Schutzbedarfen

• Bedrohungs- und

Risikoanalysen

• Ermitteln der Maßnahmen

• Erarbeiten von

Sicherheitskonzepten

• Aufbau des ISMS-

Rahmenwerks

• Konzeption technischer

und organisatorischer

Maßnahmen

• Projektieren und Umsetzen

der Maßnahmen

• Abhalten von Schulungen

• Messen und Evaluiren

der Ergebnisse

• Durchführen der Audits

• Aufbau von

Verbesserungen

• Kontinuierliche

Kommunikation

Analyse Planung und Umsetzung

Prozesse Systeme Organisation Maßnahmen

Anforderung/

Erwartungen an

Informationssicherheit

Etablierte

Informationssicherheit

Vorgehensmodell ISMS-Aufbau

11 2017 | moproweb.de 31